目次

リモートワークやクラウドサービスの普及により、企業のシステム環境は大きく変化しています。しかし、「社内ネットワークの中は安全」という従来の考え方では、もはや企業の情報資産を守りきれなくなっているのが実情です。

特に中小企業では、セキュリティ対策が後回しになりがちですが、実際には大手企業よりも防御が手薄な中小企業こそが、サイバー攻撃者の標的になっています。

そこで注目されているのが「ゼロトラストセキュリティ」という新しいセキュリティの考え方です。本記事では、ゼロトラストセキュリティとは何か、なぜ今必要なのか、そして中小企業がどのように導入すべきかを、初心者の方にもわかりやすく解説します。

ゼロトラストセキュリティとは?基本概念をわかりやすく解説

ゼロトラストの定義と従来型セキュリティとの違い

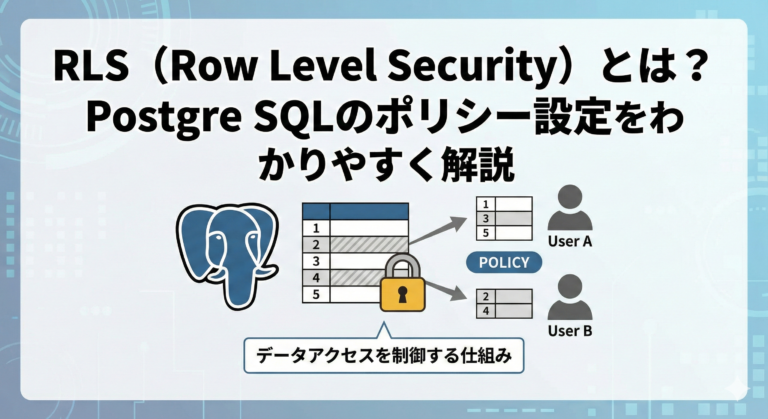

ゼロトラストセキュリティとは、**「すべてのアクセスを信頼せず、常に検証する」**というセキュリティの基本原則です。この概念は2010年にForrester Researchのアナリストによって提唱され、その後、米国国立標準技術研究所(NIST)などが具体的なフレームワークを発表し、世界中で採用が進んでいます。

「何も信頼しない」という言葉は極端に聞こえるかもしれませんが、これは**「アクセスのたびに、正当性を確認する」**という意味です。社内ネットワークからのアクセスだから安全、社員だから信頼できる、という前提を捨て、ユーザー、デバイス、アプリケーションのすべてを継続的に検証します。

従来の境界型防御との決定的な違い:

従来のセキュリティは「境界型防御」と呼ばれ、城壁で囲まれた城のように、外部と内部の境界線を設けて防御する方法でした。ファイアウォールで社内ネットワークを守り、一度境界を越えれば基本的に自由にアクセスできる仕組みです。

しかし、この方法には重大な問題があります。

- 内部からの脅威に弱い: 一度侵入されれば被害が拡大しやすい

- クラウドサービスに対応できない: 守るべき資産が境界の外に存在する

- リモートワークとの相性が悪い: VPN経由でも侵入を許せば被害が広がる

一方、ゼロトラストセキュリティは境界という概念そのものを持たず、すべてのアクセスを個別に検証します。社内・社外を区別せず、ユーザー、デバイス、アプリケーション、データすべてを保護対象とします。

| 項目 | 境界型防御 | ゼロトラスト |

|---|---|---|

| 基本思想 | 境界内は安全 | すべて検証 |

| 認証のタイミング | 入口のみ | 常時・継続的 |

| クラウド対応 | 困難 | 適している |

| 内部脅威への対応 | 弱い | 強い |

なぜ今ゼロトラストが必要なのか

ゼロトラストセキュリティが急速に注目を集めている背景には、企業を取り巻く環境の大きな変化があります。

1. クラウドサービスの利用拡大

業務で使うシステムの多くがクラウド化しています。Google WorkspaceやMicrosoft 365、Salesforceなど、データやアプリケーションが社内ネットワークの外に存在するため、境界型防御では保護できません。MM総研の調査では、国内企業の約70%が何らかのクラウドサービスを利用しています。

2. リモートワークの普及

総務省の調査によれば、2023年時点でテレワーク実施率は約30%に達しています。従業員が自宅やカフェなど社外から業務を行うようになると、「社内ネットワークは安全」という前提が崩れます。

3. サイバー攻撃の高度化

警察庁の発表によれば、2023年のランサムウェア被害は過去最多を更新し、特に中小企業での被害が深刻化しています。標的型攻撃、サプライチェーン攻撃、内部不正など、従来の境界防御では防ぎきれない攻撃が増加しています。

4. アクセス元とデバイスの多様化

PC、スマートフォン、タブレットなど、さまざまなデバイスから、さまざまな場所でシステムにアクセスするようになりました。BYOD(私物デバイスの業務利用)も広がり、「どこからが社内で、どこからが社外か」という境界そのものが曖昧になっています。

これらの要因が重なり、ゼロトラストセキュリティは今や**「導入すべきか」ではなく「どう導入するか」**が問われる時代になっています。

ゼロトラストセキュリティの基本原則

すべてのアクセスを検証する

ゼロトラストの最も基本的な原則が「すべてのアクセスを検証する」です。社内からのアクセスも検証し、一度認証しても次のアクセス時にまた検証します。

具体的な検証項目:

- ユーザー認証: ユーザー名・パスワード、多要素認証(MFA)、生体認証

- デバイス認証: デバイスの登録状態、OSやアプリのバージョン、セキュリティソフトの状態

- アクセス元の確認: IPアドレス、地理的な場所、通常と異なる場所からのアクセスではないか

- 時間帯の確認: 業務時間内か、通常と異なる時間帯ではないか

- アクセスパターンの分析: 普段と違う大量のデータダウンロード、通常アクセスしないシステムへの接続

中小企業でも、Google WorkspaceやMicrosoft 365の多要素認証を有効化する、不審なログイン試行のアラート設定をするなど、基本的な検証から始められます。

最小権限の原則

「最小権限の原則」は、ユーザーに必要最低限の権限だけを与えるという考え方です。

なぜ重要なのか:

- 被害の最小化: アカウントが乗っ取られても、被害を最小限に抑えられる

- 内部不正の防止: アクセスできる情報が限られていれば、被害を減らせる

- 誤操作の防止: 必要のない権限がなければ、重要なデータを誤って削除するリスクも減る

実践のポイント:

- 役割ベースのアクセス制御(RBAC): 職種や役割に応じて必要な権限を定義

- Just-In-Time(JIT)アクセス: 必要な時だけ一時的に権限を付与

- 定期的な権限の見直し: 四半期ごとに各ユーザーの権限を見直し、退職者や異動者のアカウントを速やかに削除

クラウドサービスの多くは詳細な権限設定機能を持っています。部署ごとにフォルダのアクセス権を設定し、管理者アカウントは個人ごとに発行するだけでも、大きくセキュリティを向上できます。

継続的な監視と検証

ゼロトラストでは、一度認証したら終わりではなく、継続的に監視と検証を行うことが重要です。状況は常に変化し、安全だったデバイスがマルウェアに感染したり、正規ユーザーのアカウントが乗っ取られたりする可能性があります。

監視すべき項目:

- ログイン・アクセスログ(いつ、誰が、どこから、何にアクセスしたか)

- データアクセスパターン(通常と異なる大量のデータダウンロード)

- デバイスの状態(OSやアプリの更新状態、セキュリティソフトの稼働状況)

- ネットワークトラフィック(不審な通信先への接続)

中小企業での実践方法:

- Google WorkspaceやMicrosoft 365の監査ログを有効化し、定期的に確認

- 不審なログイン試行や大量のファイルダウンロード時のアラート設定

- 週に1回ログを確認する担当者を決め、月に1回アクセス権限を見直す

継続的な監視は、「何か起きてから対応する」のではなく、「何かが起きる前に気づく」ための重要な仕組みです。

中小企業がゼロトラストセキュリティを導入すべき理由

中小企業こそ狙われるサイバー攻撃の実態

「うちは狙われないだろう」という油断は禁物です。実際には、セキュリティが手薄な中小企業こそが攻撃者の標的になっています。

警察庁のデータによれば、ランサムウェア被害の多くは中小企業で発生しています。攻撃者は大手企業よりも防御が弱い中小企業を狙い、そこを足がかりに取引先の大企業へ侵入する「サプライチェーン攻撃」も増加しています。

情報漏洩による経営リスク

情報漏洩が発生すると、以下のような深刻な経営リスクに直面します。

- 法的責任: 個人情報保護法違反による罰則、損害賠償請求

- 信用失墜: 顧客や取引先からの信頼喪失、契約解除

- 事業停止: システム停止による業務の中断、売上の減少

- 復旧コスト: システム復旧、調査、顧客対応などの費用

中小企業にとって、一度の重大なセキュリティインシデントが経営を揺るがす事態につながりかねません。

取引先からのセキュリティ要求の高まり

大手企業を中心に、取引先へのセキュリティ要求が厳しくなっています。セキュリティ対策が不十分な企業とは取引しない、という方針を打ち出す企業も増えており、セキュリティ対策は「やったほうがいい」から「やらなければならない」ものへと変化しています。

ゼロトラストセキュリティの導入は、取引先からの信頼を得るための重要な要素となっています。

ゼロトラストセキュリティの具体的な技術要素

多要素認証(MFA)とアイデンティティ管理

多要素認証(MFA)は、パスワードだけでなく、複数の要素を組み合わせて本人確認を行う仕組みです。

- 知識要素: パスワード、PINコード

- 所有要素: スマートフォン、セキュリティトークン

- 生体要素: 指紋、顔認証

例えば、パスワード(知識)とスマホのワンタイムコード(所有)を組み合わせることで、パスワードが漏洩しても不正アクセスを防げます。Google WorkspaceやMicrosoft 365では、標準機能として提供されており、無料で利用できます。

エンドポイントセキュリティとデバイス管理

エンドポイント(PC、スマートフォン、タブレット)のセキュリティ状態を管理します。

- デバイスの登録と管理

- OSやアプリケーションの更新状態の確認

- セキュリティソフトの稼働状況

- デバイスの暗号化、画面ロックの強制

モバイルデバイス管理(MDM)ツールを導入することで、会社支給デバイスの状態を一元管理できます。紛失・盗難時には、リモートでデバイスをロックまたはデータを消去することも可能です。

アクセス制御とネットワークセグメンテーション

ゼロトラストネットワークアクセス(ZTNA)は、VPNに代わる新しいアクセス制御の仕組みです。

- アプリケーションごとのアクセス制御

- ユーザーとデバイスの状態に基づいた動的な認証

- 最小権限の原則に基づいたアクセス許可

VPNでは社内ネットワーク全体にアクセスできてしまいますが、ZTNAでは必要なアプリケーションにのみアクセスを許可するため、セキュリティが向上します。

ログ監視と異常検知

SIEM(セキュリティ情報イベント管理)は、複数のシステムからログを集約し、異常を検知する仕組みです。

中小企業では、まずクラウドサービスの標準的な監査ログ機能を活用することから始めましょう。Microsoft Defender for CloudやGoogle Cloud Security Command Centerなど、無料または低コストで利用できるツールもあります。

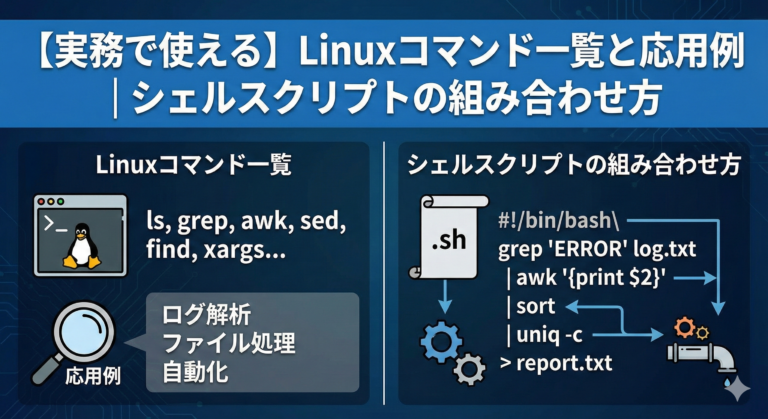

中小企業向けゼロトラストセキュリティ導入の5ステップ

ステップ1:現状把握と資産の洗い出し

まずは自社の現状を正確に把握します。

実施すべきアクション:

- IT資産の棚卸し: PC、スマートフォン、クラウドサービス、業務システムをリストアップ

- ユーザーとアクセス権限の整理: 誰がどのシステムにアクセスできるのかを明確化

- 現状のセキュリティ対策の評価: 多要素認証、パスワードポリシー、ウイルス対策などをチェック

- セキュリティギャップの特定: 理想と現状のギャップを明確化

このステップに必要な期間は2〜4週間程度です。各部署の協力を得ながら、Excelやスプレッドシートで管理表を作成しましょう。

ステップ2:保護すべき重要データの特定

限られたリソースを最も重要な資産の保護に集中させます。

データの分類方法:

| レベル | 具体例 | 流出時の影響 |

|---|---|---|

| 最重要 | 顧客の個人情報、財務データ、契約書 | 法的責任、信用失墜、事業停止 |

| 重要 | 社内文書、業務マニュアル、従業員情報 | 業務効率の低下、競合への情報流出 |

| 一般 | 社内通知、一般的な業務連絡 | 軽微な影響 |

最優先で保護すべき資産を明確にし、段階的に対策範囲を広げる計画を立てます。このステップには2〜3週間かかります。

ステップ3:段階的な実装計画

一度にすべてを実施しようとせず、段階的に導入します。

フェーズ1:即座に実施(0〜1ヶ月)

- 全クラウドサービスで多要素認証(MFA)を有効化

- パスワードポリシーの強化

- 不要なアカウントの削除

- 管理者権限の見直し

フェーズ2:短期施策(1〜3ヶ月)

- モバイルデバイス管理(MDM)の導入

- 役割ベースのアクセス制御(RBAC)の設定

- ログ監視体制の構築

フェーズ3:中期施策(3〜6ヶ月)

- ゼロトラストネットワークアクセス(ZTNA)の導入

- エンドポイント保護の強化

- データ損失防止(DLP)機能の実装

予算別の実装例:

- 年間予算50万円: フェーズ1〜2の基本対策、従業員教育

- 年間予算150万円: フェーズ1〜3、ZTNA・EDR導入、外部専門家による診断

ステップ4:従業員教育と運用ルールの策定

どれほど優れたシステムも、使う人が適切に運用できなければ意味がありません。

階層別の教育内容:

- 全従業員向け: ゼロトラストの基本、パスワード管理、フィッシング詐欺の見分け方(年1回、1〜2時間)

- 管理職向け: アクセス権限管理の責任、インシデント対応(年1回、2〜3時間)

- IT担当者向け: ゼロトラストアーキテクチャの詳細、ツールの運用方法(四半期ごと)

効果的な教育方法:

- 集合研修(年1回)

- eラーニング(随時)

- 模擬フィッシングメール訓練(定期的)

- マイクロラーニング(月1回、5〜10分の動画やTips)

運用ルールの策定:

- パスワード管理ルール(最低12文字、英数字と記号の組み合わせ)

- デバイス利用ルール(会社支給デバイスは業務目的のみ、離席時は必ずロック)

- データ取り扱いルール(機密データの社外持ち出しは原則禁止)

- インシデント報告ルール(発見後、直ちに報告)

ルールは専門的な表現ではなく、誰でも理解できる平易な言葉で記載し、定期的にリマインドします。

ステップ5:継続的な改善とアップデート

ゼロトラストセキュリティは「一度導入したら終わり」ではありません。サイバー脅威は日々進化しており、対策も継続的に改善していく必要があります。

継続的改善のサイクル(PDCAサイクル):

- Plan(計画): 現状評価、新たな脅威の特定、次の改善施策の計画

- Do(実行): 計画に基づいた施策の実施

- Check(評価): 効果測定、インシデント分析

- Act(改善): 評価結果に基づいた改善

定期的に実施すべきこと:

- 週次: ログの確認

- 月次: アクセス権限の確認

- 四半期: セキュリティ状況の経営層への報告、従業員教育

- 半期: ルールの見直し、アクセス権限の全面的な見直し

- 年次: セキュリティ診断、次年度の計画策定

ゼロトラストセキュリティのメリットとデメリット

導入によって得られる5つのメリット

1. セキュリティレベルの向上

すべてのアクセスを検証し、最小権限の原則を適用することで、不正アクセスや情報漏洩のリスクを大幅に削減できます。

2. クラウド時代への適応

クラウドサービスやリモートワークに最適化された仕組みで、場所やデバイスを問わず安全にアクセスできます。

3. 内部脅威への対応強化

社内からのアクセスも検証するため、内部犯行や従業員のミスによる情報漏洩を防げます。

4. コンプライアンス対応

個人情報保護法などの法規制や、取引先からのセキュリティ要求に対応できます。

5. インシデント対応の迅速化

継続的な監視とログ記録により、問題が発生した際の原因究明と対応が迅速に行えます。

導入時の課題とデメリット

1. 初期導入コスト

ツールの導入費用、システム構築費用、従業員教育費用などが発生します。ただし、段階的導入により初期投資を抑えることは可能です。

2. 運用の複雑化

従来よりも認証手順が増えるため、従業員が慣れるまで時間がかかります。

3. 専門知識の必要性

適切な設計と運用には一定の専門知識が必要です。外部専門家のサポートを受けることも検討しましょう。

4. 既存システムとの統合

レガシーシステムがある場合、ゼロトラスト対応への移行に時間とコストがかかります。

コスト対効果の考え方

ゼロトラストセキュリティの導入コストは、情報漏洩が発生した場合の損害と比較すると、はるかに小さいものです。

情報漏洩時の想定損害:

- 損害賠償: 顧客情報1件あたり数千円〜数万円

- 調査・復旧費用: 数百万円〜数千万円

- 売上減少: 信用失墜による顧客離れ

- 事業停止: システム復旧までの機会損失

一方、ゼロトラストセキュリティの導入コストは、中小企業であれば年間50万円〜150万円程度から始められます。

段階的導入でデメリットを最小化する方法

一度にすべてを実施せず、以下のアプローチでデメリットを最小化できます。

- 無料または低コストの対策から始める: MFAの有効化、パスワードポリシーの強化など

- 従業員の慣れる期間を設ける: 各フェーズの間に1〜2週間の余裕を持たせる

- クラウドサービスの標準機能を活用: 高額なツールを導入する前に、既存サービスの機能を最大限活用

- 外部専門家のサポートを受ける: 初期設計や運用開始時のサポートを依頼

ゼロトラストセキュリティに準じたシステム開発ならHarmonic Society

中小企業のゼロトラスト導入を支援する理由

Harmonic Societyは、「テクノロジーが人を置き去りにしない社会をつくりたい」という想いから生まれました。特に地域の中小企業に寄り添い、”会社ごとにちょうどいいデジタル化”を支える存在でありたいと考えています。

ゼロトラストセキュリティは重要ですが、中小企業にとっては「難しそう」「コストがかかりそう」と感じられるかもしれません。私たちは、そうした企業が無理なく導入できるよう、段階的なアプローチと実践的なサポートを提供します。

Harmonic Societyのシステム開発の特徴

1. 必要最小限の”ちょうどいい”システム

御社の業務に必要な機能だけを抽出し、最小構成でシステムを開発。無駄な機能がなく、使いやすく、覚えやすいシステムを提供します。

2. AI×モダン開発で短期間・低コスト

すべての開発プロセスにAIを活用し、従来の開発費の1/3〜1/2程度でのシステム構築が可能です。開発期間も最小構成なら1〜3週間と短期間で実現します。

3. ゼロトラストを考慮したセキュア設計

多要素認証、役割ベースのアクセス制御、ログ記録など、ゼロトラストの原則に基づいた設計を標準で組み込みます。

4. 導入後の運用サポートまで一気通貫

操作レクチャー、改善提案、小さな改修、保守管理まで運用フェーズもしっかりサポートします。

導入から運用までワンストップでサポート

提供サービス:

- ゼロトラスト導入コンサルティング: 現状診断から実装計画の策定まで

- Webシステム開発: セキュアな業務システムの構築

- AI活用サポート: 業務効率化のためのAI導入と定着支援

- 従業員教育・研修: セキュリティ意識向上のための教育プログラム

- 継続的な運用サポート: 定期的な見直しと改善提案

お問い合わせから導入までの流れ

ステップ1: 無料相談(30分〜1時間)

現状のセキュリティ状況や課題をヒアリングし、最適なアプローチをご提案します。

ステップ2: 現状診断と計画策定(1〜2週間)

IT資産の洗い出し、セキュリティギャップの特定、段階的な実装計画の策定を行います。

ステップ3: 実装(1〜6ヶ月)

優先順位に基づき、段階的にゼロトラストセキュリティを導入します。

ステップ4: 従業員教育と運用開始

従業員向けの研修を実施し、運用ルールを策定します。

ステップ5: 継続的なサポート

定期的な見直しと改善提案で、セキュリティレベルを維持・向上させます。

まずはお気軽にご相談ください

ゼロトラストセキュリティの導入は、企業の未来を守る重要な投資です。Harmonic Societyは、中小企業が無理なく、確実にセキュリティレベルを向上できるよう、全力でサポートします。