「自社の業務ノウハウをSaaSとして提供したい」「特定業界向けの業務システムをクラウドサービスとして展開したい」——中小企業がSaaSビジネスに参入する機会が増えています。しかし、SaaS開発には通常のWebアプリケーション開発にはない特有の設計課題があります。

本記事では、中小企業が限られたリソースでSaaSを構築するための技術選定から、マルチテナント設計、課金システム、インフラ構成まで、実践的な開発ガイドをお届けします。

中小企業がSaaS開発に取り組む前に知っておくべきこと

SaaS(Software as a Service)とは、ソフトウェアをクラウド上で提供し、利用者がブラウザからアクセスして使うサービス形態です。代表的な例として、Slack、Notion、freeeなどがあります。

SaaS開発が中小企業にとって魅力的な理由は、サブスクリプション型の安定した収益モデルが構築できる点と、一度開発したプロダクトを多数の顧客に提供できるスケーラビリティにあります。

SaaS開発と通常のWebアプリの違い

SaaS開発には、通常のWebアプリケーション開発とは異なる以下の課題があります。

マルチテナント対応

複数の企業(テナント)が同じシステムを利用するため、データの分離とセキュリティを確保する設計が必要です。A社のデータがB社に見えてしまう事故は、SaaSビジネスにとって致命的です。

課金・サブスクリプション管理

料金プランの設計、決済処理、請求書の発行、利用量の計測など、課金関連の仕組みをシステムに組み込む必要があります。

スケーラビリティ

利用者数の増加に伴い、システムを柔軟にスケールさせる必要があります。初期段階から拡張性を考慮した設計が求められます。

SLA(サービスレベル)

法人顧客に提供するサービスとして、高い可用性と安定したパフォーマンスを維持する運用体制が必要です。

中小企業がSaaSを成功させるためのポイント

限られたリソースでSaaSを成功させるには、以下のポイントを意識しましょう。

・MVP(最小限の製品)から始める:初期段階では機能を絞り、核となる価値を最速で市場に届ける

・技術的負債を最小化する:初期からテストと自動化に投資し、後の拡張を容易にする

・マネージドサービスを活用する:インフラ運用の負荷を減らし、プロダクト開発に集中する

・特定ニッチに特化する:大手が手を出しにくい特定業界・業務に絞ったサービスで差別化する

技術スタックの選定

中小企業のSaaS開発に適した技術スタックを紹介します。採用のしやすさ、学習コスト、エコシステムの充実度を重視して選定しています。

フロントエンド

推奨:Next.js(React)

Next.jsは、SaaSのフロントエンド開発で最も採用されているフレームワークの一つです。以下の理由から推奨します。

・SSR/SSG/ISRの柔軟なレンダリング戦略でSEOとパフォーマンスを両立

・App Routerによるファイルベースのルーティングで開発効率が高い

・Server Actionsでバックエンドとの連携がシンプルに

・Vercelでのデプロイが容易で、インフラ管理の負担を軽減

UIライブラリとしては、shadcn/uiやRadix UIを使うと、アクセシブルで美しいUIを効率的に構築できます。管理画面の構築にはTremor(ダッシュボード用コンポーネント)も便利です。

バックエンド

推奨:Next.js API Routes / Hono / NestJS

小規模チームの場合、フロントエンドとバックエンドを同じ言語(TypeScript)で統一すると、開発効率とメンテナンス性が向上します。

・Next.js API Routes:フロントエンドと一体化した開発が可能。MVP段階では最もシンプル

・Hono:軽量で高速なAPIフレームワーク。Edge Runtimeにも対応し、Cloudflare Workersでの運用が可能

・NestJS:エンタープライズ向けの機能が充実。マイクロサービス化やDI(依存性注入)が必要な場合に選択

データベース

推奨:PostgreSQL + Prisma

PostgreSQLはSaaS開発のデータベースとして最も信頼性の高い選択肢です。Row Level Security(RLS)機能はマルチテナントのデータ分離に活用できます。

ORM(Object-Relational Mapping)にはPrismaを推奨します。型安全なクエリ、マイグレーション管理、スキーマ定義の可読性が優れています。

マネージドサービスとしては、Supabase、Neon、PlanetScaleなどがあり、自前でのDB運用を避けられます。

認証

推奨:Clerk / Auth.js / Supabase Auth

認証は自前で実装せず、専用サービスを利用しましょう。セキュリティリスクを最小化でき、SSO(シングルサインオン)やMFA(多要素認証)などの高度な機能も容易に導入できます。

・Clerk:組織管理機能が充実しており、SaaSのチーム機能実装に最適

・Auth.js:オープンソースで柔軟なカスタマイズが可能。コスト重視の場合に適する

・Supabase Auth:Supabaseをデータベースとして使う場合はセットで利用すると効率的

マルチテナント設計

マルチテナント設計は、SaaS開発の中核をなす設計課題です。テナント間のデータ分離方式によって、セキュリティ・コスト・複雑さが大きく変わります。

3つのマルチテナントモデル

1. 共有データベース・共有スキーマ(推奨)

すべてのテナントが同じデータベース・同じテーブルを共有し、tenant_idカラムでデータを分離する方式です。

メリットは、コストが最も低く、運用がシンプルな点です。中小企業のSaaSでは、ほとんどのケースでこの方式が最適です。

-- テーブル設計例

CREATE TABLE tasks (

id UUID PRIMARY KEY DEFAULT gen_random_uuid(),

tenant_id UUID NOT NULL REFERENCES tenants(id),

title TEXT NOT NULL,

status TEXT NOT NULL DEFAULT 'todo',

created_at TIMESTAMPTZ DEFAULT NOW()

);

-- Row Level Securityの設定

ALTER TABLE tasks ENABLE ROW LEVEL SECURITY;

CREATE POLICY tenant_isolation ON tasks

USING (tenant_id = current_setting('app.current_tenant_id')::UUID);

2. 共有データベース・分離スキーマ

同じデータベース内でテナントごとにスキーマを分ける方式です。データの分離が物理的に行われるため、セキュリティが向上します。ただし、テナント数が増えるとスキーマ管理が複雑になります。

3. テナントごとの独立データベース

各テナントに専用のデータベースを割り当てる方式です。最も強いデータ分離が実現できますが、コストと運用負荷が高くなります。金融・医療など、高いセキュリティ要件がある場合に検討します。

マルチテナント実装のベストプラクティス

共有スキーマ方式を採用する場合の実装上のポイントです。

・すべてのクエリにtenant_idのフィルタを含めるミドルウェアを実装する

・PostgreSQLのRow Level Security(RLS)を活用し、アプリケーション層だけでなくDB層でもデータ分離を担保する

・テナントをまたがるクエリ(管理者機能など)は、明示的にRLSをバイパスする専用の接続を使う

・tenant_idカラムには必ずインデックスを作成し、パフォーマンスを維持する

課金・サブスクリプションシステムの構築

SaaSの収益を支える課金システムの構築方法を解説します。課金処理は自前実装せず、Stripeなどの決済プラットフォームを活用するのが鉄則です。

Stripeを使った課金システム

Stripeは、SaaSの課金システム構築で最も広く使われている決済プラットフォームです。サブスクリプション管理、請求書発行、利用量ベースの課金など、SaaSに必要な機能が網羅されています。

import Stripe from 'stripe';

const stripe = new Stripe(process.env.STRIPE_SECRET_KEY!);

// サブスクリプションの作成

async function createSubscription(

customerId: string,

priceId: string

) {

const subscription = await stripe.subscriptions.create({

customer: customerId,

items: [{ price: priceId }],

payment_behavior: 'default_incomplete',

expand: ['latest_invoice.payment_intent'],

});

return subscription;

}

// Webhookでイベントを処理

async function handleWebhook(event: Stripe.Event) {

switch (event.type) {

case 'customer.subscription.created':

// テナントのプランをアクティブに変更

break;

case 'customer.subscription.deleted':

// テナントのプランを無効化

break;

case 'invoice.payment_failed':

// 支払い失敗の通知を送信

break;

}

}

料金プランの設計

SaaSの料金プランは、シンプルさと拡張性のバランスが重要です。初期段階での推奨構成は以下のとおりです。

無料プラン(Free)

機能制限付きの無料プランを提供し、ユーザー獲得のハードルを下げます。ユーザー数1名、データ件数100件までなど、明確な制限を設けます。

スタータープラン(月額3,000〜5,000円)

小規模チーム向けのプランです。基本機能をすべて利用でき、ユーザー数5名程度まで対応します。

ビジネスプラン(月額10,000〜30,000円)

中規模チーム向けのプランです。高度な機能(API連携、カスタムレポートなど)やSSO対応を含みます。

料金プランの変更(アップグレード・ダウングレード)は、Stripeのプロレーション(日割り計算)機能を活用すると、正確な料金計算を自動化できます。

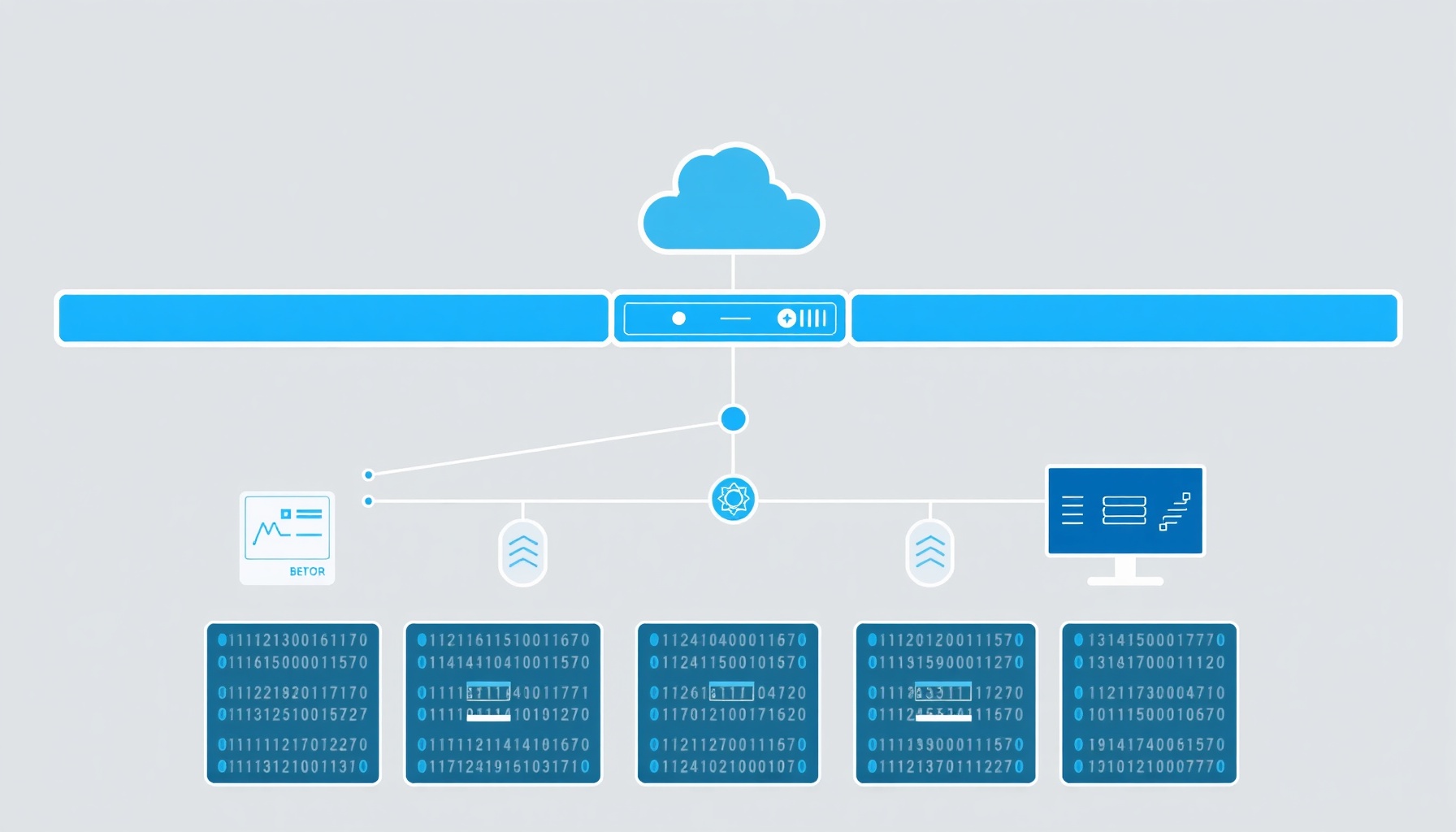

インフラ設計と運用

中小企業のSaaS運用では、マネージドサービスを最大限に活用し、インフラ運用の負荷を最小化することが重要です。

推奨インフラ構成

小規模(〜100テナント)

・アプリケーション:Vercel(Next.jsのデプロイ)

・データベース:Supabase / Neon(マネージドPostgreSQL)

・ファイルストレージ:Cloudflare R2 / AWS S3

・メール送信:Resend / SendGrid

・監視:Sentry(エラー監視)+ Vercel Analytics

この構成であれば、月額5,000〜20,000円程度で運用可能です。インフラエンジニアが不在でも運用できます。

中規模(100〜1000テナント)

・アプリケーション:AWS ECS / Google Cloud Run

・データベース:Amazon RDS / Cloud SQL(PostgreSQL)

・キャッシュ:Amazon ElastiCache(Redis)

・CDN:CloudFront / Cloudflare

・監視:Datadog / Grafana Cloud

CI/CDパイプラインの構築

SaaS開発では、安全で迅速なデプロイフローが必須です。以下の構成を推奨します。

1. Pull Request作成→自動テスト実行(ユニットテスト + E2Eテスト)

2. コードレビュー→人間 + AI(Copilot)による二重チェック

3. ステージング環境へのデプロイ→動作確認

4. 本番環境へのデプロイ→段階的ロールアウト

GitHub Actionsを使ったCI/CDパイプラインの構築が最もシンプルです。

セキュリティ対策

SaaSは複数企業のデータを扱うため、セキュリティは最優先事項です。以下の対策を初期段階から実装しましょう。

アプリケーションレベルの対策

・入力バリデーション:Zodなどのスキーマバリデーションライブラリを使い、すべての入力を検証する

・CSRF対策:SameSite Cookie属性の設定、CSRFトークンの導入

・XSS対策:Reactのデフォルトのエスケープ機能を活用し、dangerouslySetInnerHTMLの使用を避ける

・SQLインジェクション対策:PrismaなどのORMを使い、プリペアドステートメントを確実に使用する

・レートリミット:API呼び出しにレートリミットを設け、DoS攻撃や不正利用を防止する

インフラレベルの対策

・HTTPS必須:すべての通信をTLSで暗号化する

・データ暗号化:保存データの暗号化(at-rest encryption)を有効化する

・アクセスログ:すべてのAPIアクセスをログに記録し、不正アクセスの早期検知に備える

・バックアップ:データベースの日次自動バックアップとポイントインタイムリカバリの設定

・脆弱性スキャン:Dependabotやsnykを使った依存パッケージの脆弱性管理

MVP開発から本番リリースまでのロードマップ

中小企業がSaaSを開発する際の現実的なロードマップを提示します。

Phase 1:MVP開発(1〜2ヶ月)

核となる1〜2機能に絞って開発します。完璧を目指さず、顧客が価値を感じられる最小限の機能でリリースすることが重要です。

・認証機能(Clerk導入)

・コア機能の実装

・基本的なダッシュボード

・無料プランのみで提供開始

Phase 2:有料化と改善(2〜4ヶ月)

初期ユーザーのフィードバックを受けて改善を進めながら、課金機能を追加します。

・Stripe連携による有料プランの導入

・ユーザーフィードバックに基づく機能改善

・チーム機能の追加

・管理者向けダッシュボード

Phase 3:成長と拡張(4〜6ヶ月)

顧客基盤の拡大に合わせて機能と基盤を強化します。

・API公開(外部連携)

・Webhook対応

・高度な分析機能

・パフォーマンス最適化

Phase 4:スケーリング(6ヶ月以降)

事業の成長に合わせてインフラとチーム体制をスケールさせます。

・インフラの水平スケーリング対応

・エンタープライズ向け機能(SSO、監査ログ、SLA)

・多言語対応

・パートナーAPI・マーケットプレイス

まとめ

中小企業のSaaS開発は、適切な技術選定と段階的なアプローチで十分に実現可能です。本記事のポイントを整理します。

・技術スタックはTypeScript統一(Next.js + Prisma + PostgreSQL)で開発効率を最大化する

・マルチテナント設計は共有スキーマ方式から始め、PostgreSQLのRLSでデータ分離を担保する

・課金システムはStripeを活用し、自前実装は避ける

・インフラはVercel + Supabaseなどのマネージドサービスで運用負荷を最小化する

・セキュリティは初期段階から入力バリデーション、暗号化、アクセスログを徹底する

・MVPから始めて段階的に機能と基盤を拡張する

まずは核となる機能を絞り込み、2ヶ月以内にMVPをリリースすることを目標に設定してみてください。市場に出してからの学びが、プロダクトを成功に導く最大の推進力になります。

関連記事

AIエージェント開発入門|自律型AIの仕組みと構築方法を解説【2026年版】

AI駆動コーディングワークフロー|Claude Code・Cursor・Copilotの実践的使い分け

プロンプトエンジニアリング上級編|Chain-of-Thought・Few-Shot・ReActの実践

APIレート制限の設計と実装|トークンバケット・スライディングウィンドウ解説

APIバージョニング戦略|URL・ヘッダー・クエリパラメータの使い分け

BIツール入門|Metabase・Redash・Looker Studioでデータ可視化する方法

チャットボット開発入門|LINE Bot・Slack Botの構築方法と活用事例

CI/CDパイプラインの基礎|継続的インテグレーション・デリバリーの全体像